¿Cómo funciona una Stealth Address? ¿Por qué no es posible rastrear la dirección de recepción en Monero?

A medida que las herramientas de análisis on-chain avanzan, la vinculación de direcciones y el rastreo de flujos de fondos se han convertido en elementos clave de las blockchains públicas. Aunque la mayoría de las direcciones de criptomonedas son cadenas aleatorias, la actividad de los usuarios puede identificarse mediante patrones de transacción, datos KYC y análisis de agrupación de direcciones.

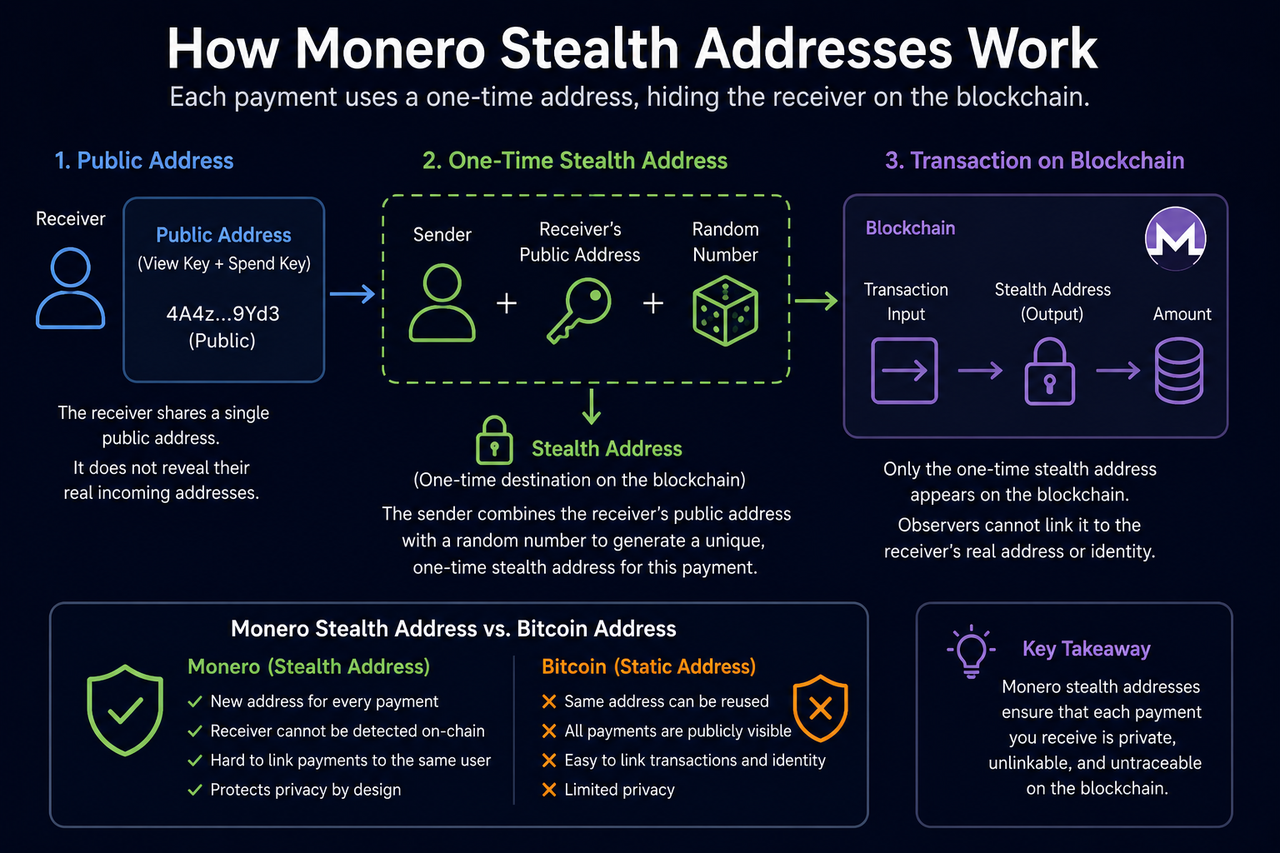

En este contexto, la Stealth Address es reconocida como pieza esencial de la arquitectura de privacidad de Monero, diseñada para evitar que las direcciones on-chain revelen directamente la identidad de los usuarios o las relaciones de fondos.

¿Qué es una Stealth Address?

Una Stealth Address es un mecanismo de privacidad que oculta la verdadera dirección receptora.

En la red Monero, cada usuario tiene una Dirección de billetera pública, pero para cada transacción entrante, el sistema genera automáticamente una dirección única y de un solo uso para el registro on-chain. Los observadores externos pueden detectar la existencia de una salida de transacción, pero no pueden identificar directamente a qué billetera pertenece.

Por ello, aunque un usuario reciba XMR varias veces, la misma dirección nunca se repite en la blockchain.

Este diseño permite:

- El saldo total de la billetera no es visible directamente

- Es difícil establecer vínculos entre direcciones

- Las transacciones históricas no pueden rastrearse a través de una dirección pública

La Stealth Address elimina la conexión directa entre una "dirección pública" y las "salidas on-chain".

¿Por qué Monero oculta las direcciones receptoras?

En blockchains públicas como Bitcoin, las direcciones receptoras suelen reutilizarse por largos periodos.

Si un usuario publica una dirección para recibir pagos, donaciones u operaciones, cualquiera puede ver:

- El saldo de la dirección

- El historial de transferencias

- El origen y destino de los fondos

- Las relaciones de transacción con otras direcciones

Esta transparencia facilita la auditoría, pero reduce la privacidad.

Monero busca evitar que las direcciones públicas expongan los datos financieros de los usuarios. Gracias al mecanismo Stealth Address, Monero oculta la identidad de los destinatarios y dificulta el análisis de agrupación de direcciones y de actividad on-chain.

¿Cómo se genera una Stealth Address?

Cuando un usuario recibe una transacción en Monero, la billetera no utiliza la dirección pública directamente, sino que genera una dirección de un solo uso de manera dinámica.

Este proceso involucra dos elementos clave: la Clave pública de visualización y la Clave pública de gasto.

El remitente emplea las claves públicas del destinatario y datos aleatorios para crear una dirección de salida exclusiva para la transacción. Esta dirección no puede ser revertida por terceros para descubrir la Dirección de billetera real.

Para los analistas on-chain, cada salida de transacción aparece como una dirección independiente, lo que dificulta identificar si varias salidas pertenecen al mismo usuario.

¿Cuál es la función de la View Key en Monero?

Aunque la Stealth Address oculta la dirección receptora real, los usuarios deben acceder a su historial de transacciones y saldo.

Monero lo resuelve mediante el mecanismo View Key.

Las funciones principales de la View Key son:

- Escanear la blockchain para encontrar salidas del usuario

- Visualizar registros de transacciones entrantes

- Verificar el estado de las transacciones

- Proporcionar capacidades de auditoría limitada

Los usuarios pueden compartir su View Key para que terceros accedan a información selecta de la billetera sin conceder derechos de gasto.

Este mecanismo equilibra privacidad y verificabilidad en Monero.

¿Por qué los saldos de Monero no pueden visualizarse como en Bitcoin?

En Bitcoin, las direcciones y las salidas on-chain están públicamente vinculadas, permitiendo calcular los saldos fácilmente.

Monero funciona de manera diferente.

Como Stealth Address genera una nueva dirección de salida en cada transacción, los observadores externos no pueden saber qué salidas pertenecen a la misma billetera, lo que impide calcular los saldos totales con precisión.

Incluso si un usuario revela su dirección de Monero, terceros no pueden ver la totalidad de sus activos en un explorador de blockchain.

Este diseño refuerza la privacidad, pero Monero no ofrece el mismo nivel de consulta transparente de cuentas que Bitcoin.

¿Cómo se relacionan las Subaddresses con las Stealth Addresses?

Las Subaddresses son una función avanzada del modelo de privacidad de Monero.

Los usuarios pueden generar varias Subaddresses desde una sola billetera para:

- Diferentes escenarios de pago

- Gestión de pagos de comercios

- Segregar fondos entre plataformas

- Reducir el riesgo de reutilización de direcciones

Aunque las Subaddresses son visibles, el mecanismo Stealth Address sigue generando salidas únicas on-chain, dificultando la vinculación por parte de terceros.

Esto aporta mayor flexibilidad de privacidad a Monero.

¿En qué se diferencia el modelo Stealth Address del modelo de direcciones de Bitcoin?

Monero y Bitcoin tienen enfoques fundamentalmente distintos para las direcciones receptoras.

| Comparación | Monero Stealth Address | Dirección de Bitcoin |

|---|---|---|

| Publicidad de la dirección | Oculta la dirección receptora real | Dirección visible públicamente |

| Reutilización de direcciones | Evitada por defecto | Práctica común |

| Consulta de saldo | No disponible directamente | Disponible de inmediato |

| Análisis de agrupación de direcciones | Muy difícil | Relativamente sencillo |

| Privacidad por defecto | Sí | No |

Bitcoin prioriza la transparencia y la auditoría pública, mientras Monero se orienta a la privacidad de las transacciones y el anonimato de las direcciones.

¿La Stealth Address garantiza anonimato absoluto?

La Stealth Address mejora la privacidad de las direcciones, pero no garantiza el anonimato absoluto.

La privacidad puede verse afectada por:

- Filtraciones de datos a nivel de red

- Patrones de comportamiento del usuario

- Análisis de tiempos de transacción

- Asociaciones de datos KYC

- Registros de pagos externos

Si el usuario divulga información de transacciones o billetera, la privacidad disminuye.

El valor principal de la Stealth Address es aumentar la dificultad y el coste del análisis on-chain, no eliminar toda posibilidad de rastreo.

Resumen

Stealth Address es un mecanismo central del framework de privacidad de Monero (XMR), diseñado para ocultar la dirección receptora real en cada transacción. Al generar direcciones únicas para cada operación, Monero dificulta el agrupamiento de direcciones y el rastreo de fondos, mejorando la privacidad del usuario.

Además, funciones como View Key y Subaddress permiten a Monero equilibrar privacidad, verificabilidad y usabilidad.

Preguntas frecuentes

¿Por qué los saldos de Monero no pueden visualizarse públicamente?

Porque Monero utiliza direcciones de salida únicas, los terceros no pueden determinar qué transacciones corresponden a la misma billetera, lo que impide calcular saldos con precisión.

¿Cómo protege la privacidad la Stealth Address?

Stealth Address rompe el vínculo directo entre las Direcciones de billetera públicas y las salidas on-chain, dificultando el análisis de agrupación de direcciones.

¿Qué es una View Key?

View Key es la clave de visualización de Monero, utilizada para escanear las transacciones de la billetera sin conceder derechos de gasto.

¿Cuál es la función de una Subaddress?

Una Subaddress permite generar múltiples direcciones receptoras para distintos escenarios de pago, manteniendo la privacidad.

¿Es la Stealth Address completamente irrastreable?

No. Stealth Address aumenta la dificultad del análisis on-chain, pero la actividad de red, datos externos y el comportamiento del usuario pueden afectar la privacidad.

Artículos relacionados

Tokenómica de RENDER: suministro, incentivos y captura de valor

La aplicación de Render en IA: cómo el hashrate descentralizado impulsa la inteligencia artificial

0x Protocol vs Uniswap: ¿Cómo se diferencian los protocolos de Libro de órdenes del modelo AMM?

¿Cuáles son los componentes principales del protocolo 0x? Análisis de la arquitectura de Relayer, Mesh y API

Análisis en profundidad de Audiera GameFi: cómo Dance-to-Earn integra la IA con los juegos de ritmo