Alerte d’urgence GoPlus : vulnérabilité critique dans le SDK EngageLab, risque de fuite des clés privées pour 30 millions de portefeuilles cryptographiques

La plateforme de sécurité blockchain GoPlus a publié le 10 avril une alerte d’urgence, indiquant qu’il existe de graves vulnérabilités de sécurité dans le SDK EngageLab, largement utilisé pour les notifications push Android. L’incident touche plus de 50 millions d’utilisateurs Android, dont environ 30 millions sont des utilisateurs de portefeuilles de cryptomonnaies. Les attaquants peuvent déployer sur les appareils des victimes un logiciel malveillant déguisé en application légitime, afin de voler les clés privées et les identifiants de connexion des portefeuilles de cryptomonnaies.

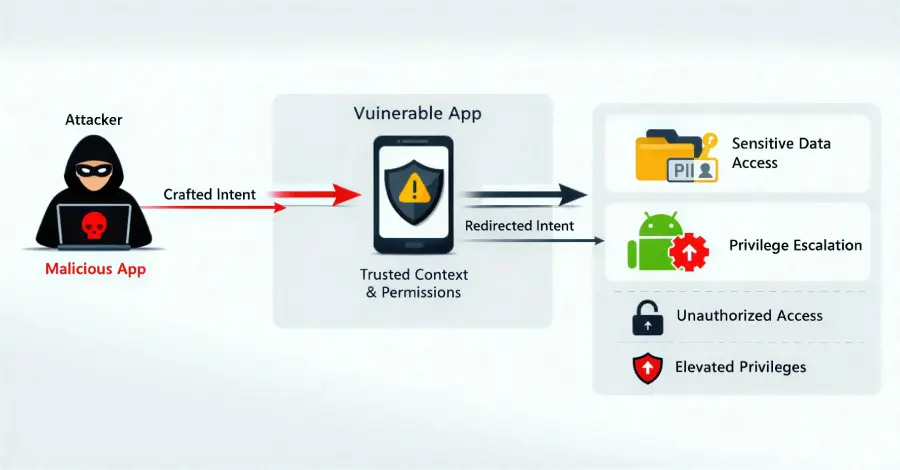

Principe technique de la vulnérabilité : chaîne d’attaque inter-applications silencieuse

(Source : GoPlus)

(Source : GoPlus)

Le défaut central de cette vulnérabilité réside dans le fait que le SDK EngageLab ne procède pas à une vérification suffisante de la source lors du traitement du mécanisme de communication Intent d’Android. L’Intent est un mécanisme légitime permettant aux applications Android d’échanger des instructions entre elles, mais l’implémentation du SDK EngageLab permet de contourner les processus de validation normaux avec des instructions provenant de sources non autorisées, ce qui déclenche l’exécution par l’application cible d’opérations sensibles.

Chaîne d’attaque complète en trois étapes

Insertion d’une application malveillante : l’attaquant fait passer un logiciel malveillant pour une App légitime, incitant la victime à l’installer sur le même appareil Android

Injection malveillante d’Intent : l’application malveillante envoie, à l’application de portefeuille de cryptomonnaies ou à l’application financière intégrant le SDK EngageLab sur le même appareil, des Intent malveillants soigneusement construits

Exécution d’actions sans autorisation : une fois l’Intent reçu, l’application cible exécute des actions non autorisées, y compris le vol de clés privées de portefeuille, d’identifiants de connexion et d’autres données sensibles, sans que l’utilisateur en ait connaissance

Le danger maximal de cette chaîne d’attaque tient à son caractère silencieux : la victime n’a pas besoin d’effectuer une action volontaire. Il suffit que l’appareil contienne à la fois une application malveillante et une application avec une version vulnérable du SDK EngageLab pour que l’attaque se déroule en arrière-plan.

Étendue de l’impact : risque de pertes d’actifs irréversibles pour les utilisateurs de cryptomonnaies

Le SDK EngageLab, en tant qu’élément de base largement déployé pour les notifications push, a été intégré à des milliers d’applications Android. La portée de cette vulnérabilité atteint donc une échelle de 50 millions d’appareils, dont environ 30 millions sont des utilisateurs de portefeuilles de cryptomonnaies.

Une fois la clé privée du portefeuille de cryptomonnaies divulguée, l’attaquant peut prendre totalement le contrôle des actifs on-chain de la victime. Et la nature irréversible des transactions de blockchain signifie que ces pertes sont presque impossibles à récupérer, avec un niveau de risque bien supérieur aux incidents classiques de fuite de données d’applications.

Mesures d’urgence : liste d’actions immédiates pour les développeurs et les utilisateurs

Recommandations de sécurité par catégorie

- Développeurs et fabricants d’applications

· Vérifiez immédiatement si le produit intègre le SDK EngageLab et confirmez que la version actuelle est inférieure à 4.5.5

· Mettez à niveau vers le SDK EngageLab 4.5.5 ou une version officielle corrigée ultérieure (veuillez consulter la documentation officielle d’EngageLab)

· Publiez à nouveau la version mise à jour et informez les utilisateurs afin qu’ils effectuent la mise à jour le plus rapidement possible

- Utilisateurs Android ordinaires

· Mettez immédiatement à jour toutes les applications en vous rendant sur Google Play, en traitant en priorité les applications de portefeuille de cryptomonnaies et les applications financières

· Restez vigilant à l’égard des applications téléchargées depuis des sources inconnues ou des canaux non officiels ; le cas échéant, supprimez-les immédiatement

· En cas de suspicion que la clé privée a été divulguée, créez immédiatement un nouveau portefeuille sur un appareil sécurisé, transférez les actifs et désactivez définitivement l’ancienne adresse

Questions fréquentes

Qu’est-ce que le SDK EngageLab, et pourquoi a-t-il été largement intégré aux portefeuilles de cryptomonnaies ?

Le SDK EngageLab est un kit de logiciels tiers qui fournit des fonctionnalités de notifications push Android ; en raison de sa facilité de déploiement, il a été adopté par de nombreuses applications. Les notifications push sont une fonctionnalité standard pour presque toutes les applications mobiles. Cela explique aussi la présence généralisée du SDK EngageLab dans les portefeuilles de cryptomonnaies et les applications financières, ce qui conduit à la portée de l’incident atteignant 50 millions d’utilisateurs.

Comment vérifier si mon appareil est affecté par cette vulnérabilité ?

Si votre appareil Android a installé un portefeuille de cryptomonnaies ou une application financière, et n’a pas encore été mis à jour vers la dernière version, il existe un risque d’être affecté. Il est recommandé de mettre immédiatement à jour toutes les applications dans le magasin Google Play. Les développeurs peuvent vérifier le numéro de version du SDK dans l’application pour confirmer si un SDK EngageLab version inférieure à 4.5.5 est utilisé.

Si la clé privée a déjà été divulguée, que faut-il faire d’urgence ?

Il faut immédiatement créer une toute nouvelle adresse de portefeuille sur un appareil sécurisé non infecté, transférer tous les actifs du portefeuille d’origine vers la nouvelle adresse, puis désactiver définitivement l’adresse d’origine. Modifiez simultanément les mots de passe de connexion de toutes les plateformes concernées, et activez la double authentification pour le compte afin de réduire le risque d’une nouvelle compromission ultérieure.

Articles similaires

Le braquage le plus stupide du monde des crypto ? Un pirate encaisse 1 milliard de dollars en DOT, mais ne vole finalement que 230 000 dollars

Une fausse application Ledger Live vole 9,5 M$ à plus de 50 utilisateurs sur plusieurs blockchains

Critiqué pour un gel trop lent de l’USDC ! Le PDG de Circle : il faudra forcément attendre l’ordre du tribunal pour geler, refus de geler de manière unilatérale

Attaquant Exploitant la Vulnérabilité de Polkadot Ponté Transfère $269K vers Tornado Cash

Des développeurs de Bitcoin proposent le BIP 361 pour se protéger contre les menaces liées à l’informatique quantique

Des pirates exploitent le plugin Obsidian pour diffuser le cheval de Troie PHANTOMPULSE avec un C2 basé sur la blockchain