#Web3SecurityGuide

🌐 أمان ويب3

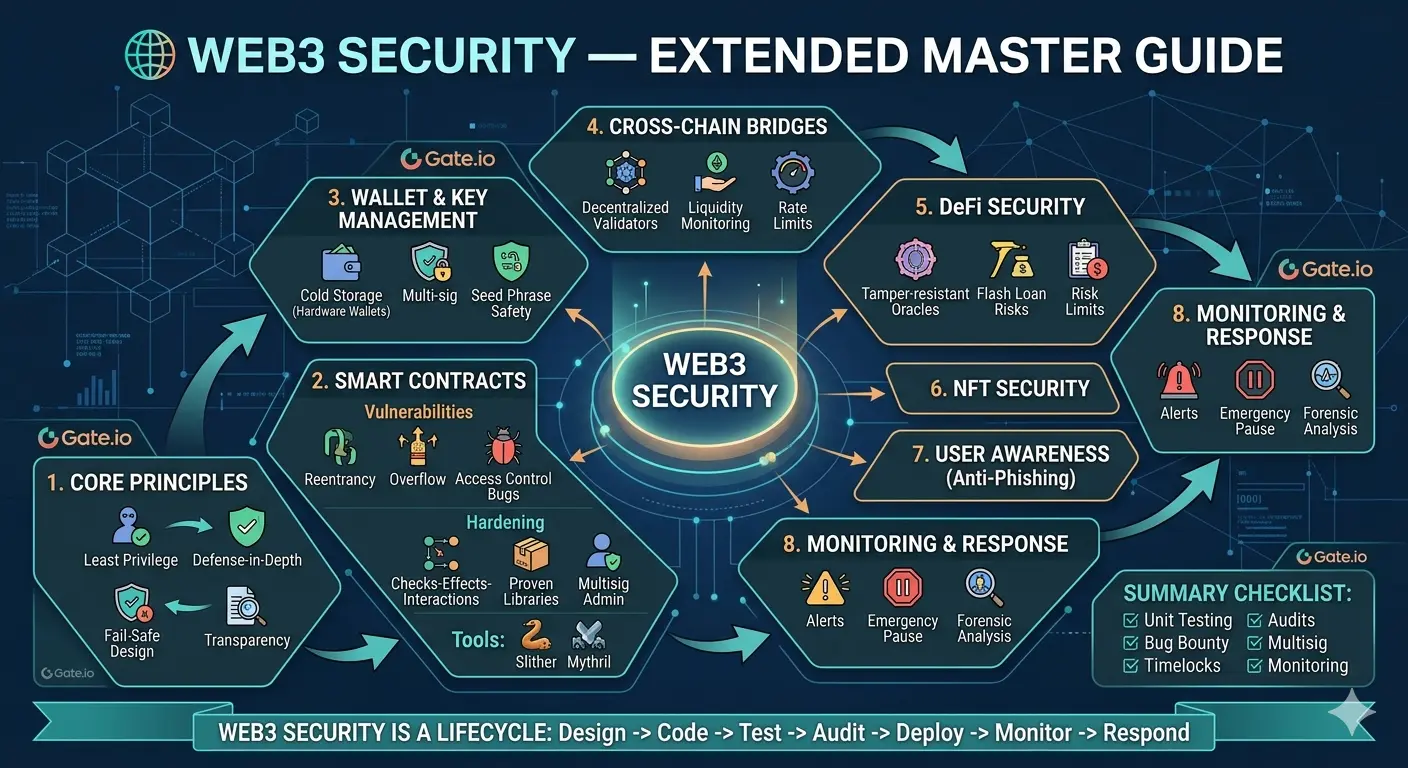

⚠️ 1. ماذا يعني أمان ويب3 حقًا

أمان ويب3 ليس مجرد برمجة العقود الذكية بشكل آمن؛ إنه نهج شامل لحماية:

الأصول الرقمية ( العملات المشفرة، الرموز، NFTs)

التطبيقات اللامركزية ( dApps)

الأوراكل والتغذية

عقد الشبكة والبنية التحتية

محافظ المستخدمين ومفاتيحهم

جسور التبادل عبر السلاسل

لماذا هو معقد:

اللامركزية: لا سلطة واحدة يمكنها عكس الأخطاء. إذا قام هاكر بسحب أموال من عقد، لا يوجد بنك لعكس المعاملات.

الشفافية: الكود والمعاملات عامة. يمكن للقراصنة دراسة العقود الذكية قبل استهداف الثغرات.

الأموال غير القابلة للتغيير: أموال المستخدمين موجودة على السلسلة مباشرة. سطر واحد خاطئ من الكود يمكن أن يكلف ملايين.

مثال Gate.io:

عند إدراج Gate.io لرمز جديد، تكون أمان العقد الذكي حاسمًا. الثغرات مثل إعادة الدخول يمكن أن تسمح للقراصنة بسحب السيولة من برك السيولة عبر الشبكات المدعومة، مما يعرض مستخدمي Gate.io للخطر بشكل غير مباشر.

🔐 2. المبادئ الأساسية لأمان ويب3

2.1 أدنى صلاحية

منح الوصول فقط عند الضرورة القصوى. على سبيل المثال، فصل الأدوار: مدير السيولة، مدير التحديث، وضع الطوارئ — حتى لا يتمكن مفتاح مخترق من سرقة كل شيء.

2.2 الدفاع المتعدد الطبقات

استخدام طبقات أمان متعددة:

تدقيق العقود الذكية

محافظ متعددة التوقيع

المراقبة في الوقت الحقيقي

تحديد معدلات على الوظائف

مفاتيح التوقف (إيقاف العقود أثناء الهجوم)

السبب: إذا فشلت طبقة واحدة، تتصدى الأخرى للهجوم. الأمان ليس خط دفاع واحد أبدًا.

2.3 تصميم آمن للفشل

يجب أن تتوقف العقود بشكل لائق عند الفشل. استخدم عبارات require لمنع الخسارة العرضية. أضف وظائف إيقاف أو طارئة.

2.4 الشفافية

العقود مفتوحة المصدر تسمح بفحص المجتمع. التدقيق العام يقلل من المخاطر ويبني الثقة.

2.5 غير قابل للتغيير ولكن قابل للترقية

العقود غير قابلة للتغيير ولكن يمكن استخدام أنماط بروكسي آمنة:

ترقيات خاضعة للحوكمة

توقيتات زمنية لمنع التغييرات الخبيثة الفورية

🧪 3. أمان العقود الذكية

العقود الذكية هدف رئيسي لأنها تتحكم في الأموال.

🔍 الثغرات الشائعة

هجمات إعادة الدخول: استدعاءات متكررة للوظائف قبل تحديث الحالة.

تجاوز/تحتوي على أرقام: القيم تتجاوز حدود الحساب؛ يتم تصحيحها باستخدام مكتبات SafeMath.

ثغرات التحكم في الوصول: غياب onlyOwner أو إعدادات أدوار غير صحيحة يمكن أن تسمح بالسك أو الوصول غير المصرح به للأموال.

النداءات الخارجية غير المراجعة: إرسال الرموز بدون تحقق قد يفشل بصمت.

الاستغلال في الترتيب المسبق / MEV: يستغل القراصنة المعاملات المعلقة لإعادة ترتيبها لتحقيق الربح.

استغلال delegatecall: تنفيذ خطير في سياق عقد آخر.

تلاعب الطابع الزمني: استخدام block.timestamp في منطق حاسم غير آمن.

🛠 تقوية العقود

اتباع نمط التحقق-التأثير-التفاعل

استخدام مكتبات موثوقة (OpenZeppelin)

تجنب الحلقات التي قد تفشل على مجموعات بيانات كبيرة

استخدام أدوار مبنية على الصلاحيات وتوقيعات متعددة للمسؤولين

📊 الاختبار والتدقيق

اختبارات الوحدة: Hardhat، Truffle، Foundry

اختبار التلاعب: مدخلات عشوائية للحالات الحديّة

التحليل الثابت: أدوات مثل Slither، Mythril، Manticore

المراجعة اليدوية والتدقيقات المتعددة إلزامية

مرجع Gate.io: تقوم Gate.io بمراجعة العقود الذكية والتدقيق وتقارير الأمان قبل إدراج الرموز لحماية المستخدمين.

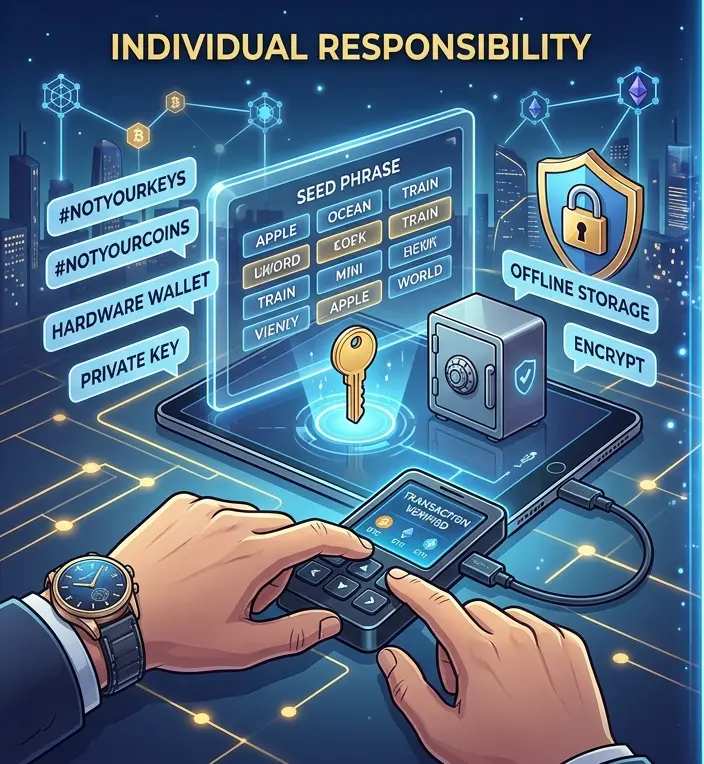

🔑 4. أمان المحافظ والمفاتيح الخاصة

المفاتيح الخاصة هي الأصول النهائية.

أفضل الممارسات:

محافظ الأجهزة للأموال الكبيرة (Ledger، Trezor)

التخزين البارد للمقتنيات طويلة الأمد

توقيعات متعددة لصناديق DAO أو المشاريع

عدم مشاركة عبارات الاسترداد

المحافظ الساخنة فقط للمبالغ الصغيرة أثناء تفاعلات DeFi

مثال Gate.io: المحافظ الساخنة المرتبطة بالتطبيقات اللامركزية يجب أن تحتوي فقط على مبالغ صغيرة؛ تظل الأموال الرئيسية في تخزين بارد آمن.

🌉 5. أمان الجسور والتبادل عبر السلاسل

الجسور عالية المخاطر بسبب الثقة في المدققين.

المخاطر: التلاعب بالسعر، هجمات القروض الفلاش، تزوير التوقيعات

النهج الآمن:

شبكات مدققين لامركزية

خصم للمخالفين

مراقبة السيولة المستمرة

تحديد معدلات وتوقيتات زمنية

مثال Gate.io: تدعم Gate.io عمليات السحب عبر السلاسل فقط بعد مراجعة أمان الجسر، لضمان حماية أموال المستخدمين.

📈 6. أمان التمويل اللامركزي

تشمل أهداف DeFi برك السيولة، القروض الفلاش، واستراتيجيات العائد الآلية.

المخاطر: التلاعب بالأوراكل، الرافعة المفرطة، أخطاء البروتوكول

التخفيف:

أوراكل لامركزية

حدود مخاطر الإقراض والاقتراض

حماية من التصفية

🖼 7. أمان NFT

NFTs عرضة للثغرات:

مجموعات مزيفة

أسواق غير موثوقة

السك غير المصرح به

التخفيف:

اعتمد فقط على الأسواق الموثوقة

تحقق من عناوين العقود والبيانات الوصفية

راقب موافقات التوقيع

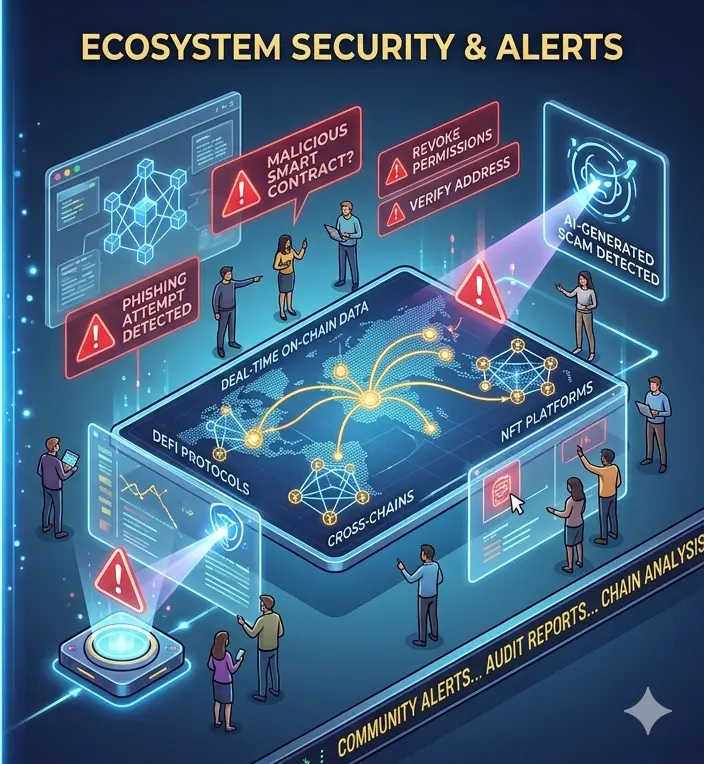

🫂 8. وعي المستخدم

البشر هم الحلقة الأضعف:

روابط التصيد

الهدايا المزيفة

المحتالون

الوقاية:

التعليم والتحقق من النطاق

مرشحات البريد المزعج وإضافات المتصفح الآمنة

مثال Gate.io: يتم تحذير المستخدمين بانتظام من التصيد والتطبيقات المزيفة لمنع الاختراق.

🧾 9. المراقبة المستمرة والاستجابة للحوادث

مراقبة العقود لنشاط غير عادي

تنبيهات للمعاملات غير الطبيعية

خطة الطوارئ: إيقاف العقود، التحليل الجنائي، التواصل الشفاف

مثال Gate.io: يراقب فريق الأمان المحافظ والعقود في الوقت الحقيقي للكشف عن النشاط المشبوه.

🏁 10. قائمة التحقق الملخصة

قبل الإطلاق:

✅ اختبار الوحدة والتلاعب

✅ تدقيقات متعددة

✅ برنامج مكافآت الأخطاء

✅ توقيعات متعددة + توقيتات زمنية للوظائف الإدارية

✅ نشر على الشبكة التجريبية

بعد الإطلاق:

✅ المراقبة في الوقت الحقيقي

✅ نظام التنبيهات

✅ فحوصات الأوراكل

✅ خطة استجابة للحوادث

✅ التعليم المستمر

🔑 الخلاصة

أمان ويب3 هو دورة حياة، وليس مهمة لمرة واحدة:

تصميم → برمجة → اختبار → تدقيق → نشر → مراقبة → تعليم → استجابة

يجب أن يكون الأمان جزءًا لا يتجزأ؛ لا يمكن إصلاحه لاحقًا

الشفافية تبني الثقة

نهج شامل يحمي البروتوكول والمستخدمين والنظام البيئي

مرجع Gate.io: تركز جميع العمليات المذكورة على أمان مستخدمي Gate.io، مع ضمان تدقيق العقود الذكية والجسور والمحافظ وتفاعلات DeFi بشكل آمن ومراقب.

🌐 أمان ويب3

⚠️ 1. ماذا يعني أمان ويب3 حقًا

أمان ويب3 ليس مجرد برمجة العقود الذكية بشكل آمن؛ إنه نهج شامل لحماية:

الأصول الرقمية ( العملات المشفرة، الرموز، NFTs)

التطبيقات اللامركزية ( dApps)

الأوراكل والتغذية

عقد الشبكة والبنية التحتية

محافظ المستخدمين ومفاتيحهم

جسور التبادل عبر السلاسل

لماذا هو معقد:

اللامركزية: لا سلطة واحدة يمكنها عكس الأخطاء. إذا قام هاكر بسحب أموال من عقد، لا يوجد بنك لعكس المعاملات.

الشفافية: الكود والمعاملات عامة. يمكن للقراصنة دراسة العقود الذكية قبل استهداف الثغرات.

الأموال غير القابلة للتغيير: أموال المستخدمين موجودة على السلسلة مباشرة. سطر واحد خاطئ من الكود يمكن أن يكلف ملايين.

مثال Gate.io:

عند إدراج Gate.io لرمز جديد، تكون أمان العقد الذكي حاسمًا. الثغرات مثل إعادة الدخول يمكن أن تسمح للقراصنة بسحب السيولة من برك السيولة عبر الشبكات المدعومة، مما يعرض مستخدمي Gate.io للخطر بشكل غير مباشر.

🔐 2. المبادئ الأساسية لأمان ويب3

2.1 أدنى صلاحية

منح الوصول فقط عند الضرورة القصوى. على سبيل المثال، فصل الأدوار: مدير السيولة، مدير التحديث، وضع الطوارئ — حتى لا يتمكن مفتاح مخترق من سرقة كل شيء.

2.2 الدفاع المتعدد الطبقات

استخدام طبقات أمان متعددة:

تدقيق العقود الذكية

محافظ متعددة التوقيع

المراقبة في الوقت الحقيقي

تحديد معدلات على الوظائف

مفاتيح التوقف (إيقاف العقود أثناء الهجوم)

السبب: إذا فشلت طبقة واحدة، تتصدى الأخرى للهجوم. الأمان ليس خط دفاع واحد أبدًا.

2.3 تصميم آمن للفشل

يجب أن تتوقف العقود بشكل لائق عند الفشل. استخدم عبارات require لمنع الخسارة العرضية. أضف وظائف إيقاف أو طارئة.

2.4 الشفافية

العقود مفتوحة المصدر تسمح بفحص المجتمع. التدقيق العام يقلل من المخاطر ويبني الثقة.

2.5 غير قابل للتغيير ولكن قابل للترقية

العقود غير قابلة للتغيير ولكن يمكن استخدام أنماط بروكسي آمنة:

ترقيات خاضعة للحوكمة

توقيتات زمنية لمنع التغييرات الخبيثة الفورية

🧪 3. أمان العقود الذكية

العقود الذكية هدف رئيسي لأنها تتحكم في الأموال.

🔍 الثغرات الشائعة

هجمات إعادة الدخول: استدعاءات متكررة للوظائف قبل تحديث الحالة.

تجاوز/تحتوي على أرقام: القيم تتجاوز حدود الحساب؛ يتم تصحيحها باستخدام مكتبات SafeMath.

ثغرات التحكم في الوصول: غياب onlyOwner أو إعدادات أدوار غير صحيحة يمكن أن تسمح بالسك أو الوصول غير المصرح به للأموال.

النداءات الخارجية غير المراجعة: إرسال الرموز بدون تحقق قد يفشل بصمت.

الاستغلال في الترتيب المسبق / MEV: يستغل القراصنة المعاملات المعلقة لإعادة ترتيبها لتحقيق الربح.

استغلال delegatecall: تنفيذ خطير في سياق عقد آخر.

تلاعب الطابع الزمني: استخدام block.timestamp في منطق حاسم غير آمن.

🛠 تقوية العقود

اتباع نمط التحقق-التأثير-التفاعل

استخدام مكتبات موثوقة (OpenZeppelin)

تجنب الحلقات التي قد تفشل على مجموعات بيانات كبيرة

استخدام أدوار مبنية على الصلاحيات وتوقيعات متعددة للمسؤولين

📊 الاختبار والتدقيق

اختبارات الوحدة: Hardhat، Truffle، Foundry

اختبار التلاعب: مدخلات عشوائية للحالات الحديّة

التحليل الثابت: أدوات مثل Slither، Mythril، Manticore

المراجعة اليدوية والتدقيقات المتعددة إلزامية

مرجع Gate.io: تقوم Gate.io بمراجعة العقود الذكية والتدقيق وتقارير الأمان قبل إدراج الرموز لحماية المستخدمين.

🔑 4. أمان المحافظ والمفاتيح الخاصة

المفاتيح الخاصة هي الأصول النهائية.

أفضل الممارسات:

محافظ الأجهزة للأموال الكبيرة (Ledger، Trezor)

التخزين البارد للمقتنيات طويلة الأمد

توقيعات متعددة لصناديق DAO أو المشاريع

عدم مشاركة عبارات الاسترداد

المحافظ الساخنة فقط للمبالغ الصغيرة أثناء تفاعلات DeFi

مثال Gate.io: المحافظ الساخنة المرتبطة بالتطبيقات اللامركزية يجب أن تحتوي فقط على مبالغ صغيرة؛ تظل الأموال الرئيسية في تخزين بارد آمن.

🌉 5. أمان الجسور والتبادل عبر السلاسل

الجسور عالية المخاطر بسبب الثقة في المدققين.

المخاطر: التلاعب بالسعر، هجمات القروض الفلاش، تزوير التوقيعات

النهج الآمن:

شبكات مدققين لامركزية

خصم للمخالفين

مراقبة السيولة المستمرة

تحديد معدلات وتوقيتات زمنية

مثال Gate.io: تدعم Gate.io عمليات السحب عبر السلاسل فقط بعد مراجعة أمان الجسر، لضمان حماية أموال المستخدمين.

📈 6. أمان التمويل اللامركزي

تشمل أهداف DeFi برك السيولة، القروض الفلاش، واستراتيجيات العائد الآلية.

المخاطر: التلاعب بالأوراكل، الرافعة المفرطة، أخطاء البروتوكول

التخفيف:

أوراكل لامركزية

حدود مخاطر الإقراض والاقتراض

حماية من التصفية

🖼 7. أمان NFT

NFTs عرضة للثغرات:

مجموعات مزيفة

أسواق غير موثوقة

السك غير المصرح به

التخفيف:

اعتمد فقط على الأسواق الموثوقة

تحقق من عناوين العقود والبيانات الوصفية

راقب موافقات التوقيع

🫂 8. وعي المستخدم

البشر هم الحلقة الأضعف:

روابط التصيد

الهدايا المزيفة

المحتالون

الوقاية:

التعليم والتحقق من النطاق

مرشحات البريد المزعج وإضافات المتصفح الآمنة

مثال Gate.io: يتم تحذير المستخدمين بانتظام من التصيد والتطبيقات المزيفة لمنع الاختراق.

🧾 9. المراقبة المستمرة والاستجابة للحوادث

مراقبة العقود لنشاط غير عادي

تنبيهات للمعاملات غير الطبيعية

خطة الطوارئ: إيقاف العقود، التحليل الجنائي، التواصل الشفاف

مثال Gate.io: يراقب فريق الأمان المحافظ والعقود في الوقت الحقيقي للكشف عن النشاط المشبوه.

🏁 10. قائمة التحقق الملخصة

قبل الإطلاق:

✅ اختبار الوحدة والتلاعب

✅ تدقيقات متعددة

✅ برنامج مكافآت الأخطاء

✅ توقيعات متعددة + توقيتات زمنية للوظائف الإدارية

✅ نشر على الشبكة التجريبية

بعد الإطلاق:

✅ المراقبة في الوقت الحقيقي

✅ نظام التنبيهات

✅ فحوصات الأوراكل

✅ خطة استجابة للحوادث

✅ التعليم المستمر

🔑 الخلاصة

أمان ويب3 هو دورة حياة، وليس مهمة لمرة واحدة:

تصميم → برمجة → اختبار → تدقيق → نشر → مراقبة → تعليم → استجابة

يجب أن يكون الأمان جزءًا لا يتجزأ؛ لا يمكن إصلاحه لاحقًا

الشفافية تبني الثقة

نهج شامل يحمي البروتوكول والمستخدمين والنظام البيئي

مرجع Gate.io: تركز جميع العمليات المذكورة على أمان مستخدمي Gate.io، مع ضمان تدقيق العقود الذكية والجسور والمحافظ وتفاعلات DeFi بشكل آمن ومراقب.