Como os EUA Descobriram Acidentalmente Chaves Privadas de Bitcoin no Valor de 15 mil milhões $

Em outubro de 2025, o Tribunal Distrital dos Estados Unidos para o Distrito Oriental de Nova Iorque anunciou uma apreensão inédita de ativos cripto: o governo norte-americano confiscou 127 271 Bitcoins, avaliados em cerca de 15 mil milhões $ à cotação de mercado.

Shenyu, cofundador da Cobo, esclareceu que as autoridades não acederam às chaves privadas através de ataques por força bruta ou hacking, mas sim explorando vulnerabilidades de aleatoriedade. Em alguns fóruns, circula a alegação de que as autoridades apreenderam diretamente frases de recuperação mnemónica ou ficheiros de chave privada a partir de servidores e carteiras de hardware sob controlo de Chen Zhi, executivo do Prince Group, e da sua família, embora os detalhes específicos não tenham sido divulgados publicamente.

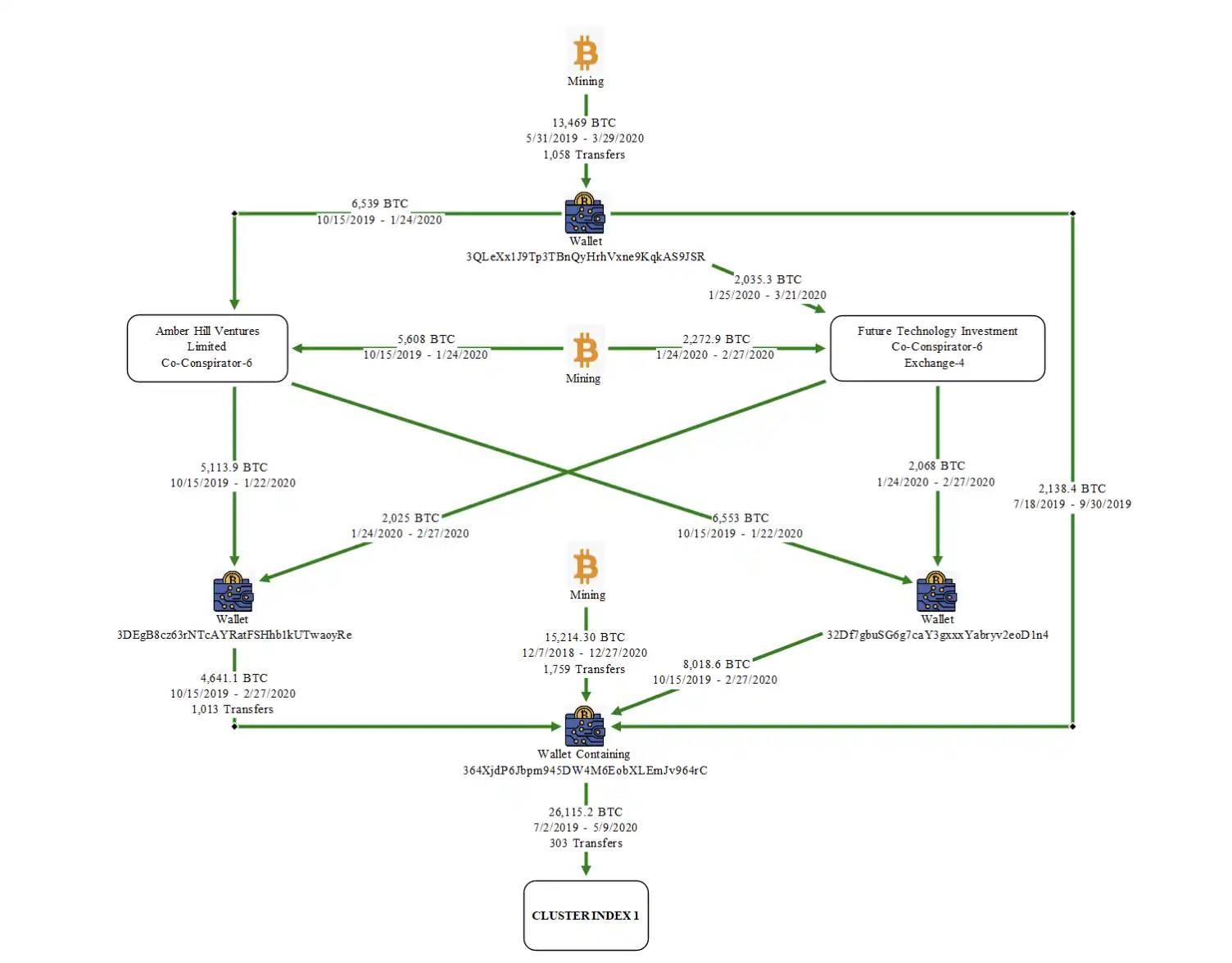

O U.S. Marshals Service transferiu posteriormente essas carteiras de hardware para armazenamento frio multi-assinatura sob tutela do Departamento do Tesouro. Os 9 757 BTC transferidos pelo USMS para um endereço oficial de custódia em 15 de outubro de 2025 tiveram origem nesta fonte. Na acusação, o Departamento de Justiça dos Estados Unidos descreveu a Lubian como parte do esquema de branqueamento de capitais do Prince Group no Camboja, destacando a tentativa do grupo de lavar fundos fraudulentos através de “novas moedas” extraídas em pools de mineração.

Dados registados on-chain por membros da comunidade indicam que estes Bitcoins foram subtraídos ao mining pool Lubian devido a vulnerabilidades no final de 2020. A Lubian surgiu de forma súbita nesse ano, sem qualquer informação publicada sobre a equipa ou o modelo de operação, mas viu a sua taxa de hash ascender rapidamente ao top 10 mundial, chegando a representar quase 6 % do poder global de mineração.

Segundo o relatório, Chen Zhi gabava-se junto dos restantes membros do Prince Group de obter “lucros substanciais porque não há custos.” Não se sabe se foi fundador ou apenas adquiriu o controlo posteriormente, mas o caso voltou a colocar este whale inativo sob os holofotes, motivando uma nova análise ao desastre de segurança das chaves privadas que assolou as carteiras por volta de 2020.

Investigadores descobriram posteriormente que a primeira frase de recuperação mnemónica gerada pelo processo defeituoso começava por “Milk Sad”, dando origem à designação evento Milk Sad.

Riscos de Aleatoriedade Fraca

Todos estes acontecimentos remontam ao Mersenne Twister MT19937-32, um gerador de números pseudoaleatórios.

As chaves privadas Bitcoin devem ser geradas a partir de números aleatórios de 256 bits, resultando teoricamente em 2^256 combinações. Para obter uma sequência igual, seriam necessários 256 lançamentos perfeitos de uma moeda — uma probabilidade tão remota que a segurança das carteiras depende da imensidão do espaço de possibilidades, não do acaso.

Contudo, o gerador Mersenne Twister MT19937-32, utilizado pela Lubian e por ferramentas semelhantes, não é uma verdadeira “máquina de lançamentos de moeda” justa, mas sim um dispositivo falível que seleciona números dentro de um intervalo limitado e previsível.

Quando os hackers perceberam este padrão, conseguiram rapidamente enumerar todas as chaves privadas fracas por força bruta, desbloqueando as respetivas carteiras Bitcoin.

Devido à falta de conhecimento dos utilizadores em matéria de segurança, entre 2019 e 2020, muitas carteiras Bitcoin geradas por este “algoritmo de aleatoriedade fraca” acumularam fortunas avultadas, com grandes volumes de fundos a migrarem para esta zona vulnerável.

Dados da equipa Milk Sad indicam que, entre 2019 e 2020, estas carteiras com chaves privadas vulneráveis chegaram a deter mais de 53 500 Bitcoins no seu máximo.

Os fundos tinham origem tanto em transferências de grande dimensão — como quatro carteiras com chaves privadas vulneráveis que receberam cerca de 24 999 Bitcoins em abril de 2019 — como em recompensas regulares de mineração, com determinados endereços identificados como “lubian.com” a receberem mais de 14 000 Bitcoins num só ano. Até ao momento, 220 000 carteiras deste tipo foram identificadas, com os titulares aparentemente alheios aos riscos de geração das chaves privadas, continuando a canalizar ativos para essas carteiras ainda hoje.

O Êxodo Massivo no Final de 2020

Esta vulnerabilidade prolongada explodiu no final de 2020. Em 28 de dezembro de 2020, registaram-se transações invulgares on-chain: carteiras na faixa das chaves privadas vulneráveis Lubian foram esvaziadas em poucas horas, com cerca de 136 951 Bitcoins transferidos de uma só vez — avaliados em aproximadamente 3,7 mil milhões $ ao preço da altura, 26 000 $ por Bitcoin.

As taxas de transação foram fixas em 75 000 satoshis independentemente do montante, evidenciando o elevado conhecimento do operador sobre o funcionamento da rede Bitcoin. Parte dos fundos foi distribuída como futuras recompensas de mineração ao mining pool Lubian, indicando que nem todos os ativos acabaram sob controlo dos hackers. Ainda assim, as vítimas sofreram perdas reais.

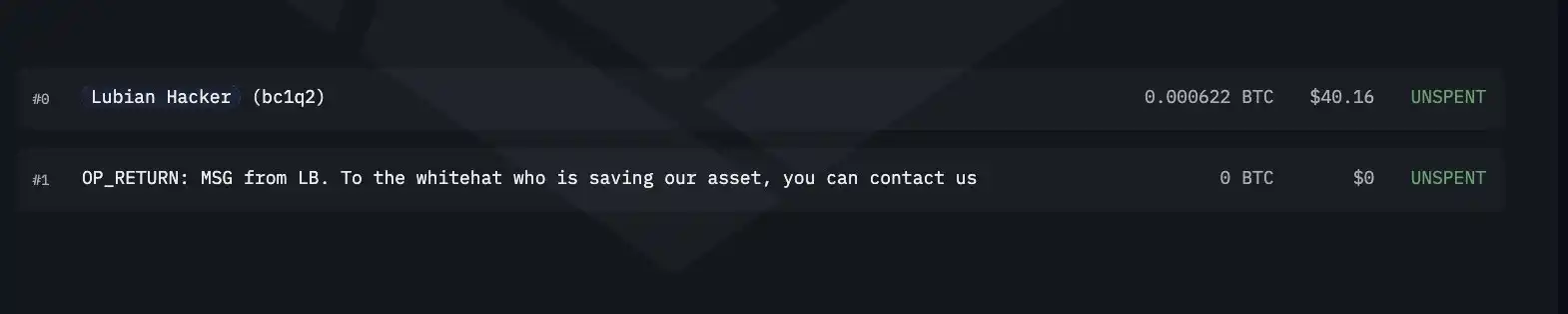

Curiosamente, algumas transações incluíam mensagens como “Ao white hat que salvou os nossos ativos, por favor contacte 1228btc@gmail.com.” Como os endereços de chaves privadas vulneráveis estavam expostos, qualquer pessoa podia enviar mensagens para esses endereços, e estas podem não ter partido de vítimas reais.

Não se sabe se se tratou de provocação dos hackers ou de pedidos de ajuda das vítimas. Importa salientar que esta transferência massiva não foi imediatamente identificada como furto.

Os investigadores Milk Sad admitiram posteriormente que, com a valorização do Bitcoin e o fim das recompensas dos mining pools, não sabiam se as transferências tinham sido realizadas por hackers ou pela própria administração da Lubian, vendendo no topo e reestruturando carteiras. Acrescentaram: “Se o furto ocorreu em 2020, antecede o cronograma confirmado do ataque de chaves fracas Mersenne Twister, mas não é possível excluir essa hipótese.”

Face a esta incerteza, o êxodo do final de 2020 não motivou um alerta generalizado no setor. A enorme soma de Bitcoins permaneceu inativa on-chain durante anos, deixando o caso por esclarecer.

O impacto ultrapassou a Lubian, afetando versões antigas da Trust Wallet. Em 17 de novembro de 2022, investigadores de segurança da Ledger Donjon comunicaram pela primeira vez a vulnerabilidade do gerador aleatório da Trust Wallet à Binance. O projeto respondeu de imediato, publicando a correção no GitHub no dia seguinte e notificando gradualmente os utilizadores afetados.

No entanto, a Trust Wallet só divulgou oficialmente detalhes sobre a vulnerabilidade e compensações a 22 de abril de 2023. Durante este período, hackers aproveitaram a falha em várias ocasiões, incluindo o roubo de cerca de 50 Bitcoins em 11 de janeiro de 2023.

Alerta Tardio

Simultaneamente, outro projeto desenvolvia a sua própria vulnerabilidade.

O comando bx seed do Libbitcoin Explorer 3.x utilizava o algoritmo pseudoaleatório MT19937 com a hora do sistema de 32 bits como seed, originando apenas 2^32 combinações possíveis.

Os hackers lançaram rapidamente ataques exploratórios, e desde maio de 2023, sucederam-se pequenos roubos on-chain. Em 12 de julho, os ataques atingiram o pico, com carteiras geradas por bx a serem completamente esvaziadas. Em 21 de julho, investigadores Milk Sad, ao investigar perdas de utilizadores, identificaram a aleatoriedade fraca do bx seed como causa principal, permitindo a enumeração das chaves privadas por força bruta. Notificaram de imediato a equipa Libbitcoin.

Como o comando era oficialmente classificado como ferramenta de teste, as comunicações iniciais revelaram-se difíceis. A equipa contornou o projeto, divulgou publicamente a vulnerabilidade e solicitou um CVE ID a 8 de agosto.

Esta descoberta em 2023 levou a equipa Milk Sad a fazer engenharia reversa de dados históricos. Ficaram surpreendidos ao constatar que o espaço de chaves privadas vulneráveis, que acumulou grandes fundos entre 2019 e 2020, estava relacionado com a Lubian, e que a transferência massiva de 28 de dezembro de 2020 correspondia ao evento previamente descrito.

Nessa altura, cerca de 136 951 Bitcoins estavam guardados nestas carteiras com chaves privadas vulneráveis, com a transferência desse dia avaliada em cerca de 3,7 mil milhões $. A última atividade conhecida on-chain foi uma consolidação de carteiras em julho de 2024.

Em suma, a natureza suspeita do incidente Lubian só se tornou pública após ser revelada a vulnerabilidade de aleatoriedade fraca. Perdeu-se a oportunidade de alerta atempado, e o destino dos Bitcoins permanece desconhecido. Cinco anos depois, só com a acusação conjunta do Departamento de Justiça dos Estados Unidos (DOJ) e das autoridades britânicas contra o Prince Group e Chen Zhi vieram a público novos detalhes.

Hoje, para a comunidade, o princípio “Not your wallet, not your money” depende da garantia fundamental de verdadeira aleatoriedade.

Declaração:

- Este artigo foi republicado de [BlockBeats], com direitos de autor pertencentes ao autor original [BUBBLE]. Para objeções à republicação, contacte a equipa Gate Learn, que processará o pedido conforme os procedimentos estabelecidos.

- Declaração de exoneração de responsabilidade: As opiniões expressas pertencem exclusivamente ao autor e não constituem aconselhamento de investimento.

- Outras versões linguísticas são traduzidas pela equipa Gate Learn. Sem referência a Gate, é proibida a reprodução, distribuição ou plágio de artigos traduzidos.

Artigos relacionados

Utilização de Bitcoin (BTC) em El Salvador - Análise do Estado Atual

O que é o Gate Pay?

O que é o BNB?

O que é o USDC?

O que é Coti? Tudo o que precisa saber sobre a COTI