Обмеження Anthropic для доступу AI: 99% вразливостей не виправлено, 40 великих компаній об’єднуються для захисту

Anthropic оголосила, що її нову універсальну AI-модель Claude Mythos Preview було виявлено тисячами серйозних уразливостей у популярних операційних системах, веббраузерах і криптографічних протоколах, причому 99% із них ще не виправлено. З огляду на те, що зловмисники можуть скористатися цією функцією, Anthropic надає доступ лише відібраним партнерським компаніям, а також паралельно запускає спільний проєкт «Проєкт Glasswing» за участю понад 40 установ.

Виявлення Claude Mythos Preview: від уразливостей 27-річної давності до слабких місць у криптопротоколах

(Джерело: PhoenixNAP)

(Джерело: PhoenixNAP)

Розмах і глибина уразливостей, які Claude Mythos Preview просканувала, значно перевищують очікування в індустрії. Anthropic зазначає, що ці уразливості «зазвичай дуже тонкі або їх важко помітити», і що більшість із них десятиліттями «вживаються» в системах; у всіх основних програмних продуктах є високий рівень уразливостей безпеки, зокрема в усіх популярних операційних системах і веббраузерах.

Конкретні виявлення включають: уразливість, що 27 років залишається непоміченою в OpenBSD (вже виправлено) — найстарішу з тих, що наразі було виявлено; уразливість 16-річної давності в медіабібліотеці FFmpeg; уразливість віддаленого виконання коду 17-річної давності в операційній системі FreeBSD; а також численні уразливості в ядрі Linux. Найширше використовувані у світі криптобібліотеки й протоколи теж не оминула доля: виявлено слабкі місця в TLS, AES-GCM і SSH. У вебзастосунках уразливості охоплюють типові вектори атак, зокрема міжсайтовий скриптинг (XSS), SQL-ін’єкції та міжсайтову підробку запитів (CSRF).

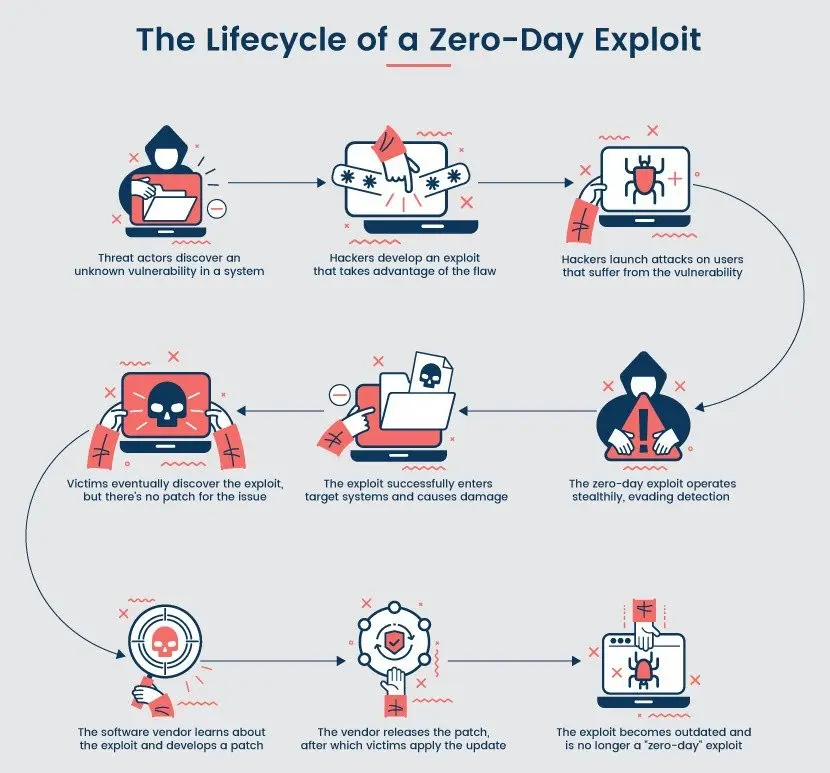

Оскільки 99% із виявлених уразливостей ще не виправлено, Anthropic чітко заявляє, що не публікуватиме деталі вразливостей: «Якщо ми розкриємо деталі щодо цих уразливостей, це буде безвідповідально».

Проєкт Glasswing: випереджувальна мережа превентивного захисту за участю 40 технологічних і фінансових гігантів

У вівторок Anthropic оголосила про запуск «Проєкту Glasswing», спрямовуючи можливості виявлення уразливостей Claude Mythos Preview на оборонне використання — аби завершити виправлення до того, як їх застосують зловмисники, і щоб партнерські організації обмінювалися даними про уразливості для досягнення скоординованого захисту.

Основні організації-учасниці проєкту Glasswing

· Amazon Web Services

· Apple

· Cisco

· JPMorgan Chase

· Linux Foundation

· Microsoft

· NVIDIA

(Участь понад 40 організацій)

Передумови запуску цього проєкту такі: кількість мережевих атак, керованих ШІ, зростає зі швидкістю 72% щороку; очікується, що до 2025 року 87% організацій у світі стикнуться з мережевими атаками, керованими ШІ. Anthropic вважає, що застосування можливостей ШІ для випереджувального захисту є нині найсистемнішим рішенням.

Довгострокові перспективи: оборонні можливості зрештою візьмуть верх, але перехідний період сповнений викликів

Anthropic підкреслює, що «робота із захисту мережевої інфраструктури світу може зайняти кілька років», але водночас обережно оптимістично оцінює довгострокові перспективи, прогнозуючи: «оборона з часом домінуватиме: світ стане безпечнішим, а програмне забезпечення — міцнішим — значною мірою завдяки коду, який пишуть ці моделі. Але перехідний період буде сповнений викликів».

Також Anthropic попереджає, що «з огляду на швидкість розвитку ШІ ці можливості дуже швидко поширяться й можуть вийти за межі контролю тих учасників, які займаються безпечною інсталяцією», — і саме це є ключовою логікою, що обмежує доступ до Claude Mythos Preview.

Поширені запитання

Чому Anthropic обмежує доступ до Claude Mythos Preview?

Claude Mythos Preview уже має можливості, які суттєво перевершують більшість людей у виявленні та експлуатації уразливостей у програмному забезпеченні. Anthropic побоюється, що якщо ці можливості широко поширяться, їх можуть використати зловмисники для масштабних мережевих атак. Тому Anthropic вирішила надавати доступ лише відібраним партнерським компаніям, щоб забезпечити застосування можливостей у контрольованих межах.

Що таке Проєкт Glasswing (Project Glasswing)?

Проєкт Glasswing — це оборонна ініціатива Anthropic у сфері безпеки AI. Він об’єднує понад 40 технологічних і фінансових організацій, які за допомогою Claude Mythos Preview проактивно сканують системи партнерів на наявність уразливостей безпеки, завершують виправлення до того, як ними скористаються атакувальники, і діляться між партнерами даними про уразливості для досягнення системної скоординованої оборони.

Уразливості, виявлені Claude Mythos Preview, були опубліковані?

Anthropic заявляє, що серед виявлених уразливостей 99% ще не виправлено, тож компанія чітко заявила, що не публікуватиме конкретні деталі уразливостей, щоб не надавати шляхів для атак з боку зловмисників. До виправлених прикладів належить уразливість, що 27 років пролежала непоміченою в OpenBSD.