作者:链析加密实验室

一、事件背景:预言机配置埋下隐患

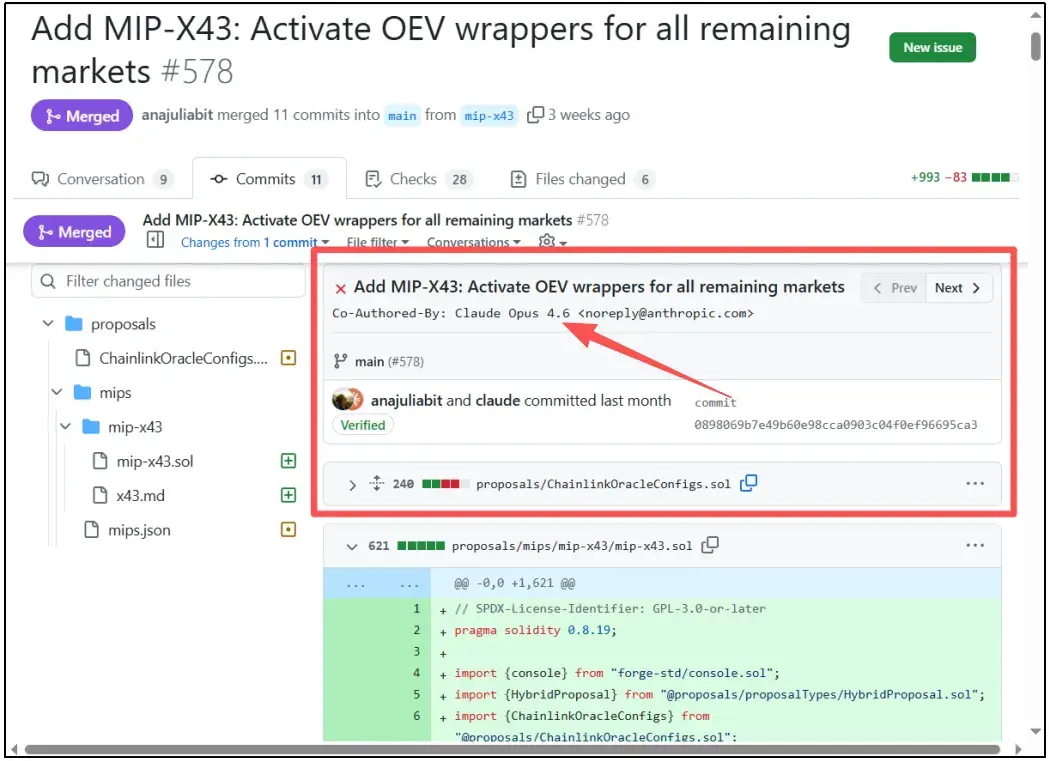

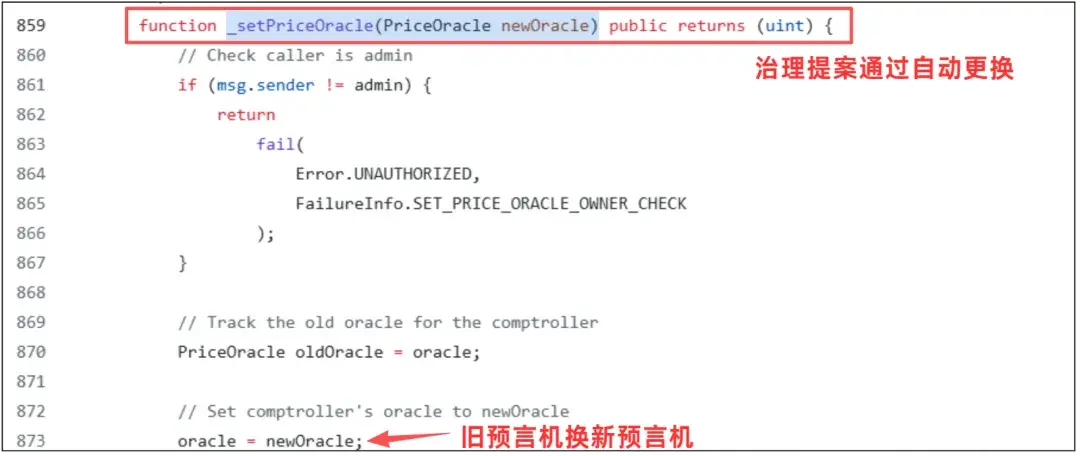

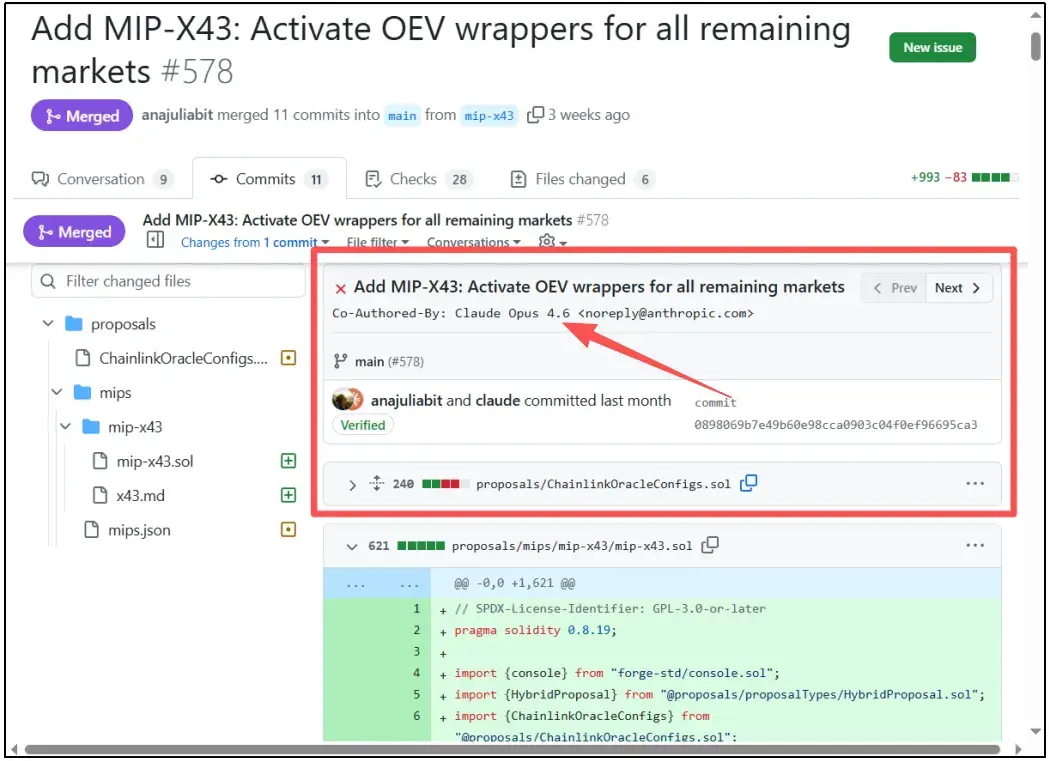

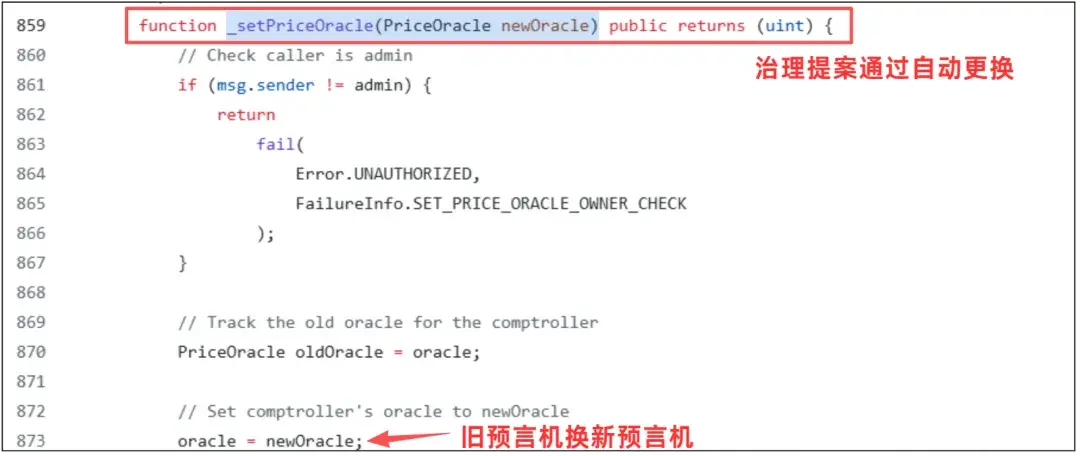

攻击缘由始于一项治理提案(MIP-X43),该提案在Base和Optimism网络上的Moonwell市场启用新的Chainlink预言机配置。(注:预言机是一种数据在被提交到区块链前的一种获取实时数据的工具)

在Moonwell这类的借贷协议中,用户存入如cbETH等资产作为抵押物,就可以借出其他代币。若市场下跌,抵押物价值下降,抵押物价值<债务时,机器人将自动清算头寸(用户可用户资金总和),偿还债务并以折扣价扣押抵押品。

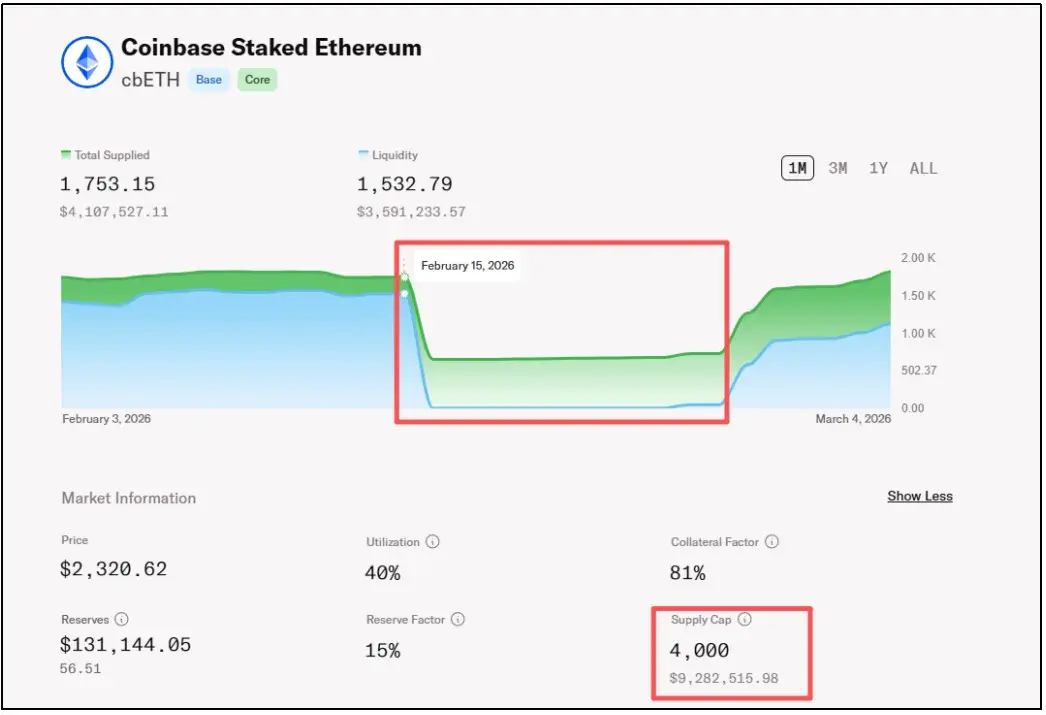

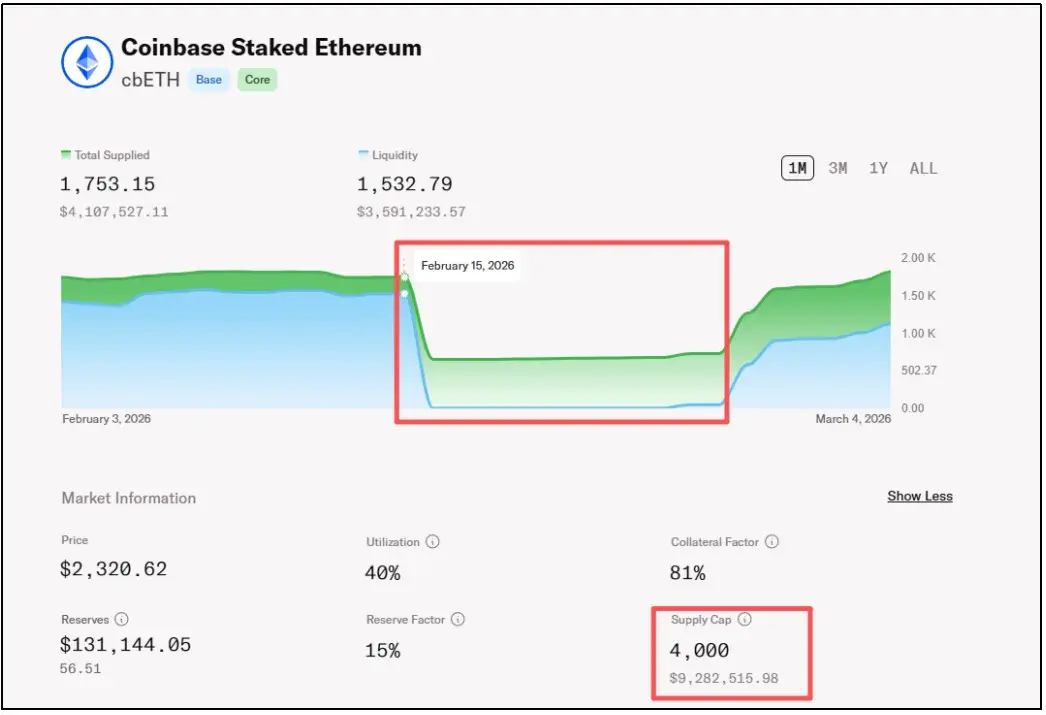

事件发生前,Moonwell的cbETH市场资金大、抵押多,但预言机测试不充分,少算了一步乘法,导致价格严重错误,风险被急剧放大。

二、事件分析:AI写错一段代码

此次事件是业内首起由Vibe Coding(AI辅助编码)引发的链上安全事故,其核心是一个低级却致命的预言机配置漏洞。

1.漏洞原因

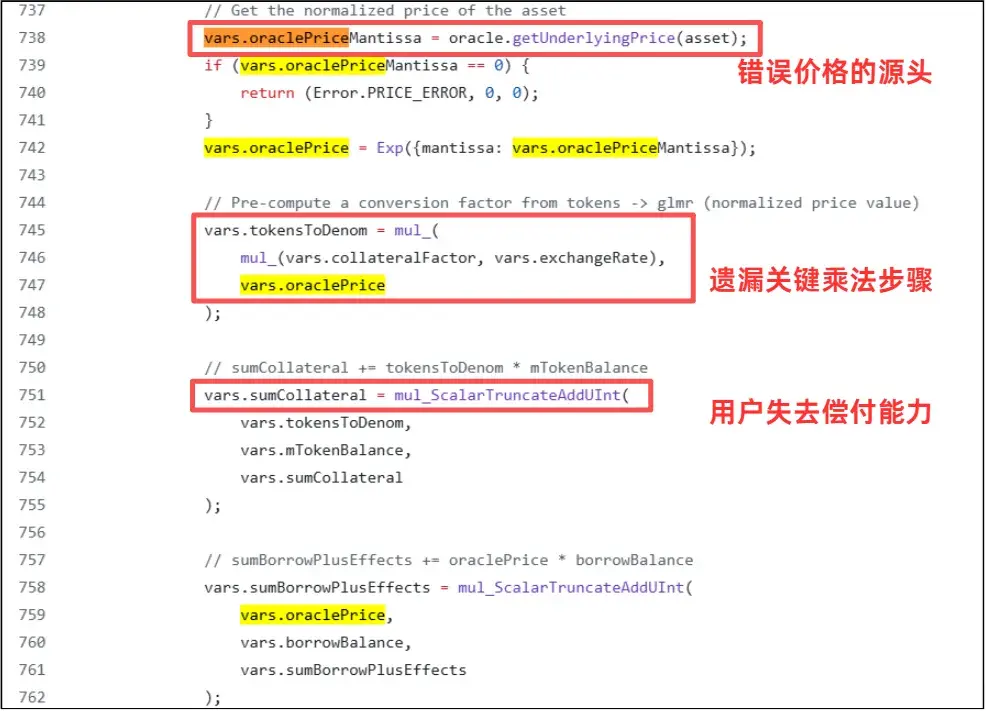

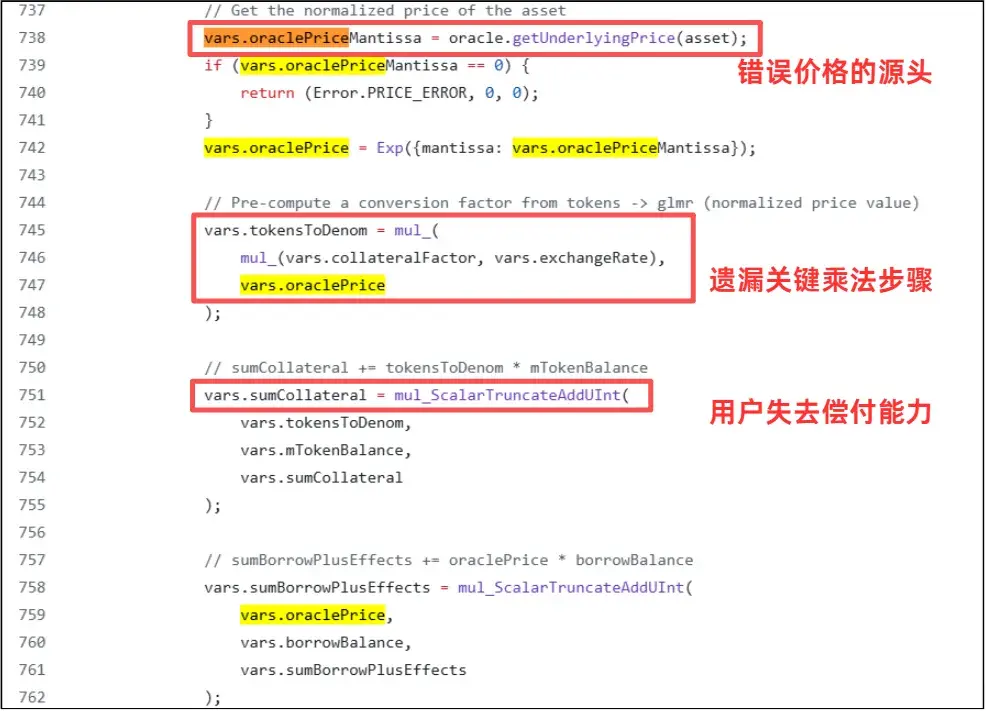

此次事故的根源在于预言机对cbETH资产的错误定价。cbETH是一种流动性强的质押代币,其价值包含了累积的质押奖励。正常情况下,1个cbETH大约可以兑换1.12个ETH。

因此,正确的美元价格计算逻辑应为:

cbETH的美元价格=(cbETH与ETH的兑换比例)×(ETH的美元价格)

举例来说:假设1cbETH≈1.12ETH,且1ETH≈2200美元,那么1cbETH的真实价值应为2464美元。

然而,在AI工具Claude生成的代码中,由于缺乏完善的逻辑校验,误将cbETH的价格源直接指向了cbETHETH_ORACLE。该数据源仅能提供cbETH与ETH的“兑换汇率”(即1.12),却无法获取ETH的美元价格。

这个遗漏了关键乘法步骤的错误,导致程序直接将“汇率”视为了“美元价值”。原本价值2400多美元的资产,在系统中被错误地标记为1.12美元,严重低估了99.9%以上,价格相差近2000倍。

2.攻击还原

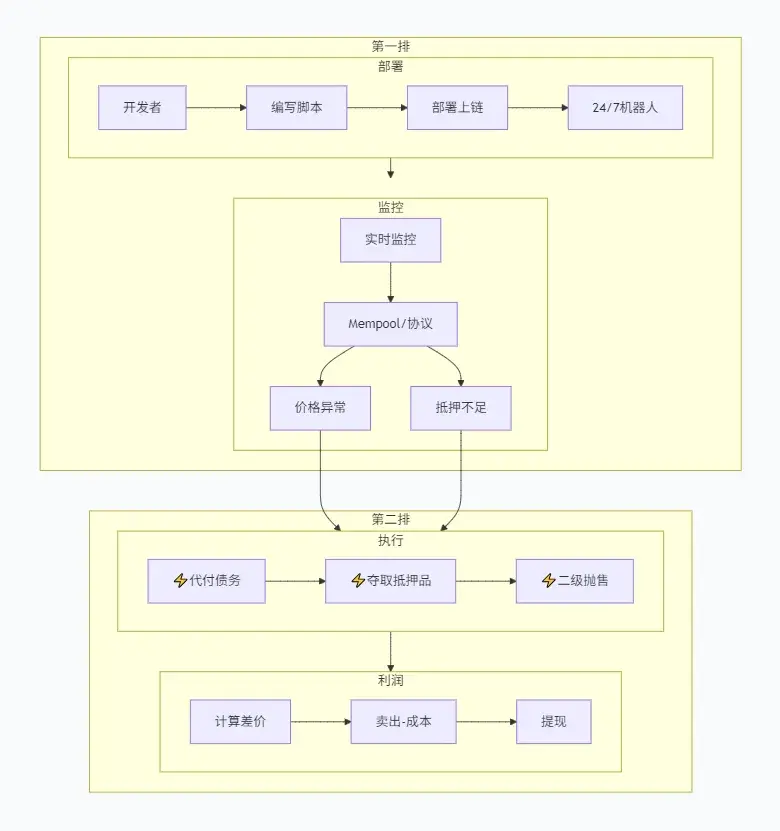

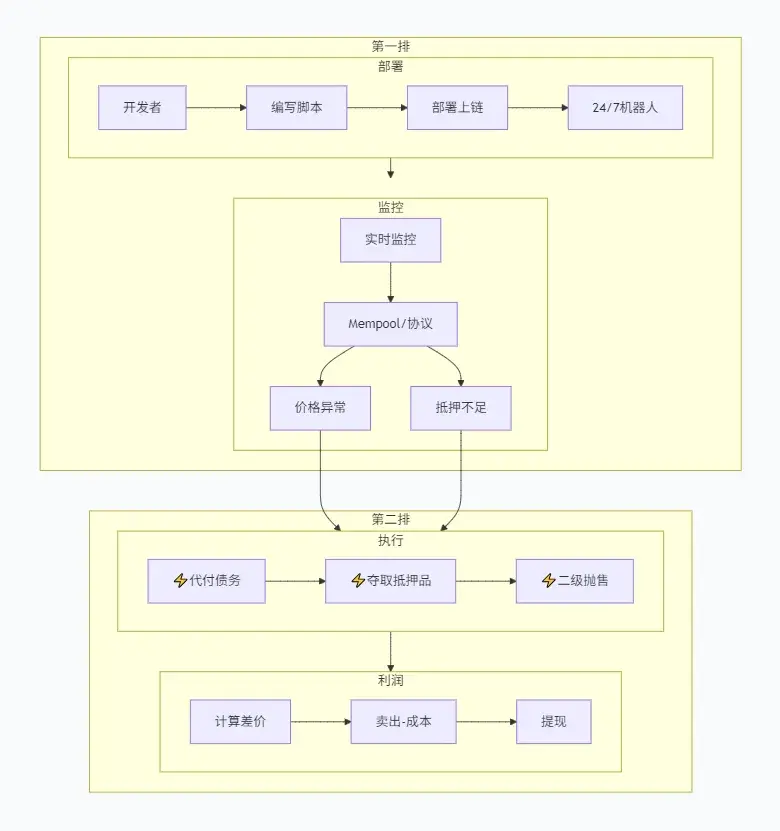

系统对资产的严重低估,直接导致大量正常用户的抵押仓位被系统误判为“资不抵债”。整个漏洞利用过程极为高效,呈现出明显的自动化特征:

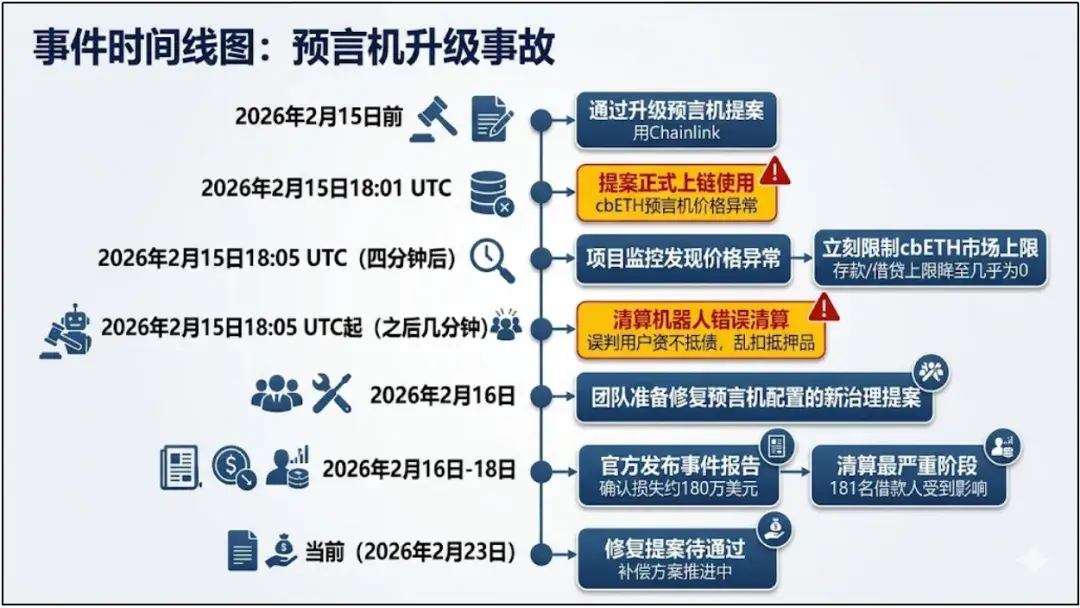

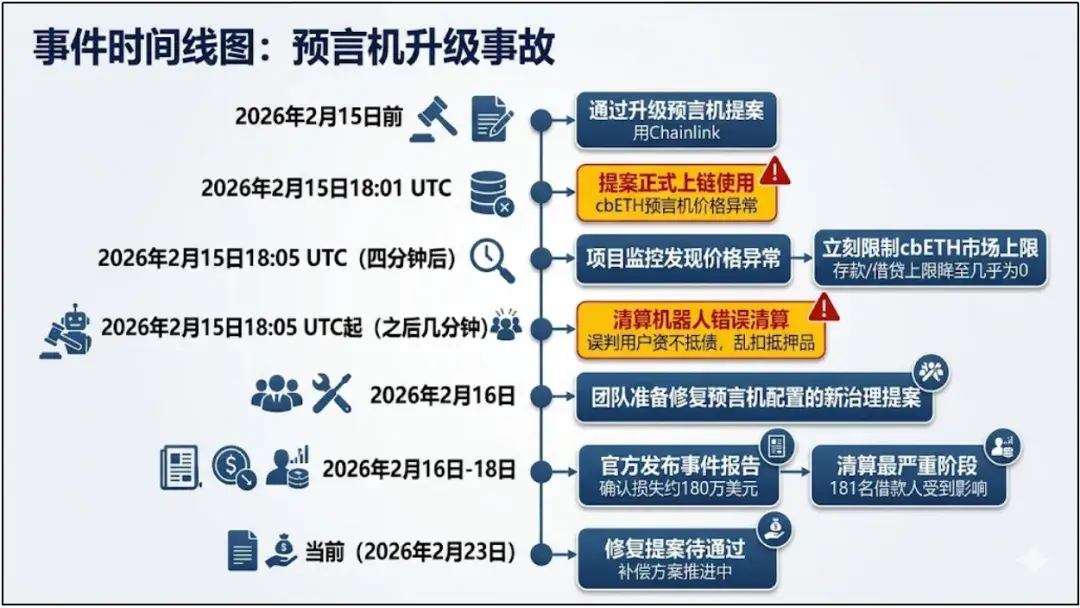

2026年2月16日凌晨2:01UTC+8:MIP-X43提案执行完成,Base链上配置错误的cbETH预言机被激活。

链上清算机器人监控获利机会,机器人通过闪电贷快速借入少量USDC,以极低的成本替借款人偿还了债务(因为系统认为1 cbETH只值1块多美元),从而获得清算权。

在扣押了真实价值极高的cbETH抵押品后,机器人立即在DEX按市场价抛售获利。多台机器人在短短几分钟内疯狂循环操作,总计扣押了1,096.317枚cbETH。

这场攻击没有预谋已久的黑客,只有清算机器人执行荒谬的代码。既然没有传统意义上的“小偷”,那这凭空蒸发的178万美元巨款,到底落进了谁的口袋?这就不得不看接下来的资金流向了。

三、资金流向:没有黑客,只有套利者

既然没有传统意义上的黑客,这凭空蒸发的178万美元巨款,到底落入了谁的口袋?

钱去哪儿了?

答案是:部署清算机器人的幕后套利者。

清算机器人并非凭空产生,它们是由真实的程序员或量化团队(即MEV搜索者)编写并部署在链上的自动化脚本。当系统因AI漏算一个乘号,将2400美元的资产按1块多美元的废铁价“合法贱卖”时,这些像狩猎者一样巡逻的机器人瞬间捕捉到了机会。

它们自动替用户还清了1块多美元的账面债务,抢走高价值抵押品并转手按真实市场价抛售。最终,这近178万美元的巨额差价,全部流入了机器人所有者的个人加密钱包。他们利用系统漏洞,合规且合法地完成了这场百万美元的提款。

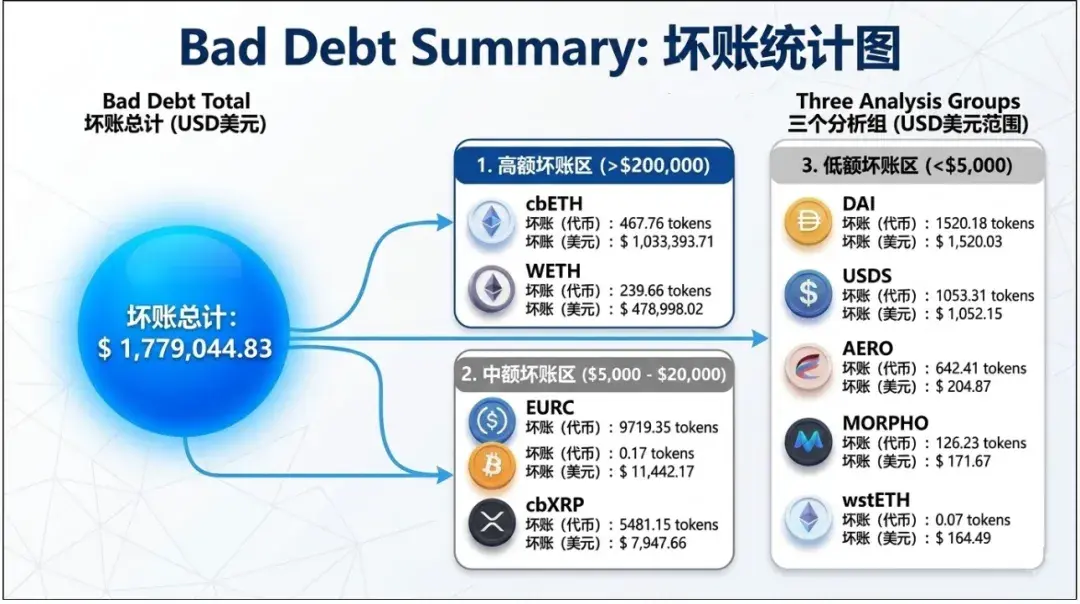

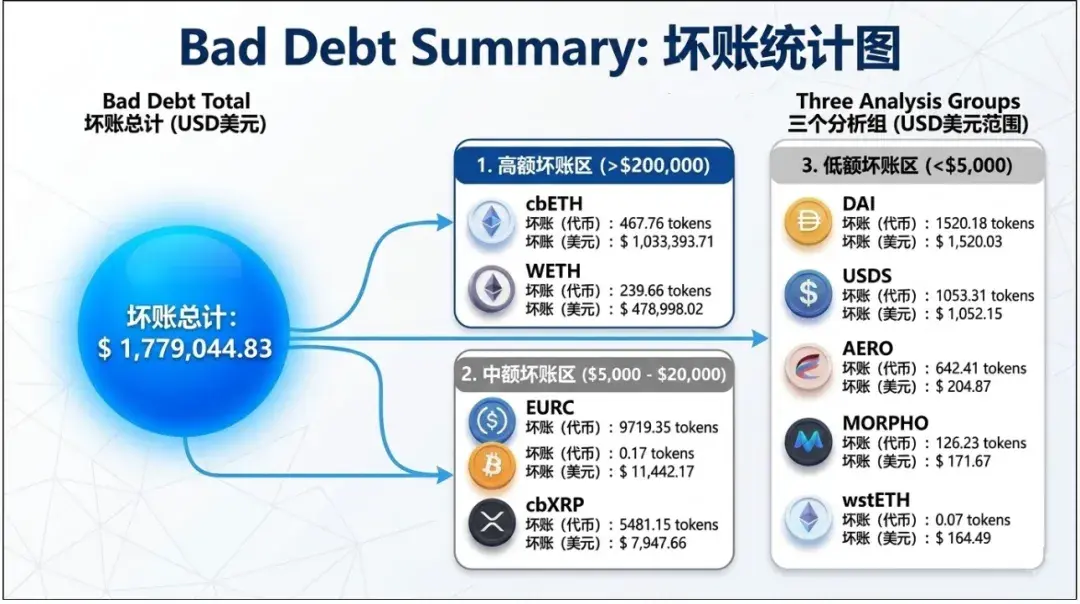

在此次事件中,系统共计11种资产遭受损失,具体损失的金额如下:

事发后,Moonwell团队迅速暂停借贷与清算功能,并火速提交了新的修正提案,重新配置了预言机参数。为了挽回信任,协议不得不动用金库资金,自掏腰包填补这178万美元的坏账窟窿,对无辜被清算的用户进行全额赔偿。

四、AI当家作主:提升效率还是安全隐患?

事件发酵后,舆论大部分都是“Claude写了致命漏洞”,但客观来看,把这178万美元得锅扣在AI头上,多少有点冤枉他了。

这漏洞根本不是什么高深得漏洞,就是一个超级简单的配置错误——少乘了一个汇率。

说句实在话,这种低级错误,就算换成人类程序员,那也有可能出现这种错误。

真正致命得是整个项目把关流程形同虚设。项目上线前,没有人手动去检查“价格合不合理”的代码。如果你给出正确的指令,AI 完全能帮你把这些用来防错的测试用例写得明明白白。

所以这次出事最大的教训,根本不是“AI不能写代码”,而是人为了图快,把最关键的审核环节给丢了。

不管AI有多好用、多块,他对真金白银始终没有概念,也不能够担责。AI永远替代不了人类,它说到底就是个超级好用的工具,只能是人用AI,绝对不能变成AI说了算、人跟着走。

五、写在最后:当AI写代码时,人类更应该保持警惕

Moonwell这起事件,本质上并不复杂,没有顶级黑客、没有高深漏洞、甚至没有复杂攻击。只是AI写错了一段代码,而人类也没有多看一眼。

但在区块链的世界,一段代码的疏忽,可能就是几百万美元的真金白银。在DeFi世界里,代码就是规则,当规则写进了链上,就会被机器毫不犹豫地执行。当越来越多项目开始依赖“Vibe Coding”,代码审计与风险控制反而更应该成为最后一道防线。

技术可以越来越自动化,但安全绝不能自动化。

免责声明:本页面信息可能来自第三方,不代表 Gate 的观点或意见。页面显示的内容仅供参考,不构成任何财务、投资或法律建议。Gate 对信息的准确性、完整性不作保证,对因使用本信息而产生的任何损失不承担责任。虚拟资产投资属高风险行为,价格波动剧烈,您可能损失全部投资本金。请充分了解相关风险,并根据自身财务状况和风险承受能力谨慎决策。具体内容详见

声明。

相关文章

LayerZero 针对 Kelp DAO 被利用事件发布公开道歉,承认单一验证者设置存在故障

据 The Block 称,LayerZero 于周五就其对 4 月 18 日漏洞的处理公开道歉。该漏洞从 Kelp DAO 的跨链桥中盗走了 2.92 亿美元的 rsETH。该协议承认其错误在于允许其去中心化验证者网络作为高价值交易的唯一验证者,并推翻了其此前指责 Kelp DAO 配置选择的立场。LayerZero 表示,该漏洞影响了网络上约 0.14% 的应用,以及使用该协议的全部资产中的 0.36%。此次事件促使主要协议进行迁移;Kelp DAO 和 Solv Protocol 随后将其跨链基础设施转移至 Chainlink 的 CCIP,称是基于安全方面的担忧。

GateNews2小时前

加密“撬锁”攻击在 2026 年增长 41%,以家庭成员为目标

加密安全公司 CertiK 估计,2026 年前四个月加密货币持有者因“撬锁攻击”损失了大约 1.01 亿美元,这比 2025 年同期经验证的事件增加了 41%。如果这一趋势按此速度持续,2026 年全年损失可能达到数亿美元。 撬锁攻击——一种网络安全术语,指通过突破软件安全系统实施的物理袭击和敲诈尝试——已成为“加密货币持有者的成熟威胁途径”,CertiK 表示。该公司在 2026 年初核实了 34 起全球事件,而 2025 年全年报告了大约 70 起物理袭击,不过由于其性质,许多攻击可能未被上报。 地理分布与欧洲集中 值得注意的是,34 起事件中有 28 起(82%)发生在欧洲,标志着显著的地理转移。法国仍是重灾区:仅在 2025 年就记录了 24 起袭击,因而在“按国家逐一拆分”的对比中“优势巨大”,CertiK 指出。这与 2024 年全年 20 起袭击形成对比。相反,2025 年第一季度美国的已报告威胁从 9 起降至 3 起,而亚洲从 25 起降至 2 起。 CertiK 认定,导致法国集中发生的因素包括 Ledger 和 Binance 等旗舰公司在当地的存在、针对该国的大

Crypto Frontier4小时前

CISA 列出 Linux“复制失败”漏洞;10 行代码可实现最高权限提权

据 BlockBeats 称,5 月 9 日,Linux 内核“Copy Fail”漏洞已被添加到美国网络安全与基础设施安全局(CISA)的已知被利用漏洞(KEV)目录中。该缺陷自 2017 年以来影响多种主流 Linux 发行版,并允许具备普通用户权限的攻击者通过大约 10 行 Python 代码升级到 root 访问权限。 由于众多加密货币基础设施组件依赖 Linux——包括交易所、验证者节点、挖矿矿池、托管钱包和云端交易系统——该漏洞对加密行业可能带来潜在风险。若被利用,攻击者可能窃取私钥、入侵验证者节点、获取管理权限,或对受影响服务器发起勒索软件攻击。

GateNews4小时前

Chrome 于 5 月 9 日自动下载数 GB 的 Gemini Nano AI 模型,引发加密社区安全担忧

据 BlockBeats 称,5 月 9 日,Chrome 在未征得用户明确同意的情况下,自动下载了一个多 GB 的 AI 模型文件(Gemini Nano)到用户设备上,用于本地欺诈检测、网页摘要以及 AI 功能。 尽管 Google 表示,本地 AI 执行可增强隐私和安全性,但加密用户对缺乏透明度以及未获明确授权表示担忧。随着浏览器越来越成为加密钱包、链上交易和 DApps 的核心入口,此举也加剧了行业对攻击面扩大的担忧,其中包括恶意扩展、伪造的交易页面以及钱包被劫持的风险。

GateNews4小时前

加密货币“扳手”攻击在 2026 年激增,前四个月 $101M Lost 损失,CertiK 报告称

据 CertiK 称,针对加密货币持有者的“加密撬锁”攻击——包括针对其进行的线下人身袭击以及敲诈勒索——在 2026 年前四个月已造成约 1.01 亿美元的损失。该机构核实了全球 34 起事件,相较于 2025 年同期增长 41%。如果这一趋势持续,全年损失可能达到数亿美元。 欧洲占已核实攻击的 82%,其中法国记录了 24 起事件。值得注意的是,2026 年的事件中有超过一半涉及主要目标的家庭成员——配偶、子女或年迈的父母——要么作为直接受害者,要么作为敲诈勒索的施压筹码。

GateNews5小时前

Wasabi Protocol 于 5 月 9 日因 Spring Boot Actuator 配置错误遭受 570 万美元损失

Wasabi Protocol 今天(5 月 9 日)披露了一起安全事件:攻击者在其 AWS 基础设施中利用 Spring Boot Actuator 的配置错误,窃取用于控制 EVM 智能合约的私钥。此次泄露导致约 480 万美元的用户资金以及 90 万美元的协议储备在以太坊、Base、Blast 和 Berachain 的金库中被盗,合计造成 570 万美元的损失。Solana 部署和 Prop AMM 未受影响。该协议表示,补偿所有受影响用户仍是其最高优先级,尽管目前尚未公布最终的补偿计划。

GateNews8小时前